Izsiljevalski virusi

Če ste majhni in se vam zdi, da za velikost interneta neopazni se motite. Tudi vi lahko postanete žrtev izsiljevalskega virusa oz. kriminalcev, ki te viruse širijo. SI-CERT je ta mesec objavil nekaj podatkov o novi vrsti izsiljevalskega virusa. Ker nima smisla, da sami pišemo skoraj identičen članek kopiramo njihovega.

Povzetek

Na SI-CERT od aprila 2012 dalje redno obravnavamo prijave okužb z izsiljevalskimi kripto virusi (ang. ransomware) [1]. Običajno so žrtve vdorov naključno izbrane kot del širše kampanije širjenja virusov. V skoraj vseh teh primerih sta bila vektorja okužbe ali zlonamerna elektronska pošta, ki je vsebovala zlonamerno priponko oz. povezavo do te, ali pa vdor preko neustrezno zaščitene storitve za oddaljen dostop (Remote Desktop).

V zadnjem obdobju smo bili na SI-CERT seznanjeni tudi z bolj naprednimi primeri ciljanih napadov na posamezna podjetja in inštitucije, pri katerih so napadalci namestili kripto virus preko predhodnega vdora v enega od sistemov in namestitvijo orodja za oddaljen dostop. Preko tega preučijo strukturo omrežja in s pomočjo različnih hekerskih orodij pridobijo avtentikacijske podatke in dostop do drugih sistemov v omrežju. V Windows okolju je njihova glavna tarča domenski kontroler. Z analizo pridobljenih informacij ocenijo vrednost podatkov ter na podlagi tega določijo višino odkupnine. Ta lahko v posameznih primerih tudi preseže 100.000 €. V zadnjem koraku na sistem prenesejo in zaženejo kripto virus. Napadalci lahko predhodno tudi skopirajo baze podatkov in podjetje izsiljujejo z javno objavo le-teh. Za prvotno okužbo poleg zgoraj omenjenih vektorjev napadalci uporabljajo tudi druge hekerske tehnike in metode socialnega inženiringa.

Imena nekaterih od virusov, uporabljenih v naprednejših napadih: Samas, Ryuk, Phobos, Sodinokibi, Hermes.

Vektorji okužb

1. Vdor preko neustrezno zaščitene storitve oddaljenega dostopa

V poslovnem okolju se storitve za oddaljeni dostop (Remote Desktop) največkrat uporabljajo za dostop do strežniške infrastrukture. Pomanjkljiva ali neustrezna zaščita oddaljenega dostopa napadalcem omogoči dostop in namestitev zlonamernih programov.

Najpogostejši vzrok vdorov je uporaba šibkih gesel, ki jih je možno ugotoviti z napadi z grobo silo, ali pa uporaba istih gesel za različne storitve (t.i. reciklaža gesel). Z zlorabljeni avtentikacijski podatki se trguje tudi na nelegalnih tržnicah, ki se običajno nahajajo na temnem spletu. Velik del obravnavanih primerov je pokazal, da napadalci aktivnosti izvajajo med vikendi, saj je takrat manjša možnost, da bi bili pri tem početju zaznani.

Priporočeni ukrepi za zaščito storitev oddaljenega dostopa so navedeni v obvestilu SI-CERT 2017-04 [2].

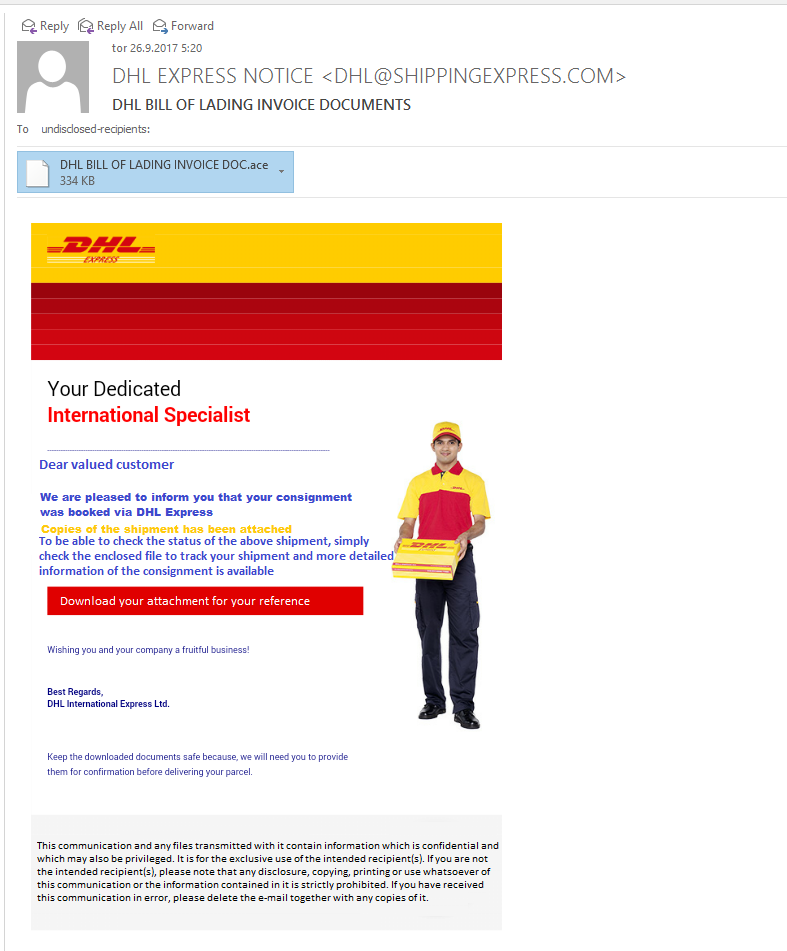

2. Okužbe preko elektronske pošte

Okužbe z trojanskimi konji tipa “information stealer” in “Remote Access Trojan” (RAT) ravno tako lahko privedejo do okužb z izsiljevalskimi virusi.

Ti se najpogosteje širijo preko elektronske pošte v obliki sporočil, ki z vsebino skušajo prejemnika prepričati k odprtju priponke ali kliku na povezavo za prenos zlonamernega programa na sistem uporabnika.

- Information stealer trojanski konj pridobi shranjena gesla iz nameščenih spletnih brskalnikov, odjemalcev e-pošte, FTP odjemalcev, ipd. Nekateri od teh na sistem namestijo tudi t.i. keylogger, ki beleži vnose na tipkovnici (npr. vpisana gesla), lahko pa vsebujejo tudi komponento za prenos datotek iz spleta (downloader). Na podlagi te funkcionalnosti lahko napadalci na okužen sistem prenesejo in zaženejo izsiljevalski virus.

- Remote Access Trojan ustvari stranska vrata za dostop do sistema in napadalcu omogoči dostop do okuženega sistema. Po pregledu celotnega omrežja, preverjanju možnosti dostopa do vseh dosegljivih strežnikov, računalnikov in mrežnih ter zunanjih nosilcev podatkov, napadalci namestijo in zaženejo izsiljevalski virus.

Napadi z izsiljevalskimi virusi preko okužb s trojanskimi konji se izvajajo v ciljanih napadih.

3. Druge možnosti vdora

V naprednejših napadih, kjer napadalci ciljajo na določeno tarčo, so lahko prvotni vdori v sistem posledica tudi drugih hekerskih tehnik, npr:

- okužbe v mimohodu (ang. Drive-By-Download), pri kateri do vdora pride med brskanjem po spletu, kjer žrtev v brskalniku odpre spletno stran, na katero je napadalec predhodno namestil dodatno zlonamerno kodo. Ta okuži računalnik žrtve preko ranljivosti v brskalniku ali drugi programski opremi;

- napada prek napajališča (watering hole), ki je različica okužbe v mimohodu, namenjena določenemu profilu uporabnikov. Napadalci izberejo spletno mesto (npr. proizvajalca vojaške opreme ali ponudnika strojnih in programskih rešitev za energetske sisteme), ki ga redno obiskujejo ti uporabniki, in z vdorom nanj podtaknejo trojanskega konja, ki okuži obiskovalce;

- okuženih USB ključkov in drugih perifernih naprav;

- vdora preko neustrezno zaščitenega WiFi omrežja;

- fizičnega dostopa do enega izmed sistemov v omrežju .

Zaščita

Zaščita pred izsiljevalskimi virusi obsega tako tehnične ukrepe, kamor spadajo uporaba antivirusa, požarnega zidu, filtrov na strežnikih, sistemov za nadzor in preprečevanje vdorov ipd, kot tudi redno izobraževanje in osveščanje uporabnikov oz. zaposlenih. Vendar pa v informacijski varnosti nikoli ne moremo govoriti o 100% zaščiti, zato še vedno najboljšo zaščito pred izsiljevalskimi virusi predstavlja ustrezna varnostna kopija, replikacija le-te na eno ali več drugih lokacij, ter redno preverjanje njihovega delovanja ter zmožnosti obnovitve podatkov v primeru potrebe.

Za zaščito lokalnega omrežja priporočamo uvedbo nadzora z NIDS sistemom (Network Intrusion Detection Systems), ter uvedbo HIDS sistema za nadzor sistemov uporabnikov (Host Intrusion Detection Systems). Implementacija SIEM sistema (Security information and event management) omogoča sledenje aktivnostim in analizi dnevniških zapisov ter dogodkov na omrežju.

Priporočamo tudi izdelavo načrta in strategije ukrepanja v primeru napada na informacijsko infrastrukturo podjetja (Disaster Recovery Plan). Ta mora vsebovati nabor procedur in nalog za skupine, posameznike in zunanje sodelavce, vključene v reševanje primera. Ob tem je ključnega pomena izdelava scenarija, s katerim se redno preverja in dopolnjuje načrte za ukrepanje.

Ob vsem navedenem pa je potrebno tudi strogo definirati politiko povezovanja lastnih naprav uporabnikov in uporabe zunanjih medijev (npr. USB ključkov) zaposlenih v informacijskem sistemu podjetja oz. organizacije.

VIR: https://www.cert.si/si-cert-2019-05-napredni-napadi-z-izsiljevalskimi-virusi/